目录

一、理论

1.K8S单Master架构

2. etcd 集群

3.flannel网络

4.K8S单Master架构环境部署

5.部署 etcd 集群

6.部署 docker 引擎

7.flannel网络配置

二、实验

1.二进制部署K8S单Master架构

2. 环境部署

3.部署 etcd 集群

4.部署 docker 引擎

5.flannel网络配置

三、问题

1.etcd 报错

2.安装etcd问题

3. 如何永久关闭swap

四、总结

一、理论

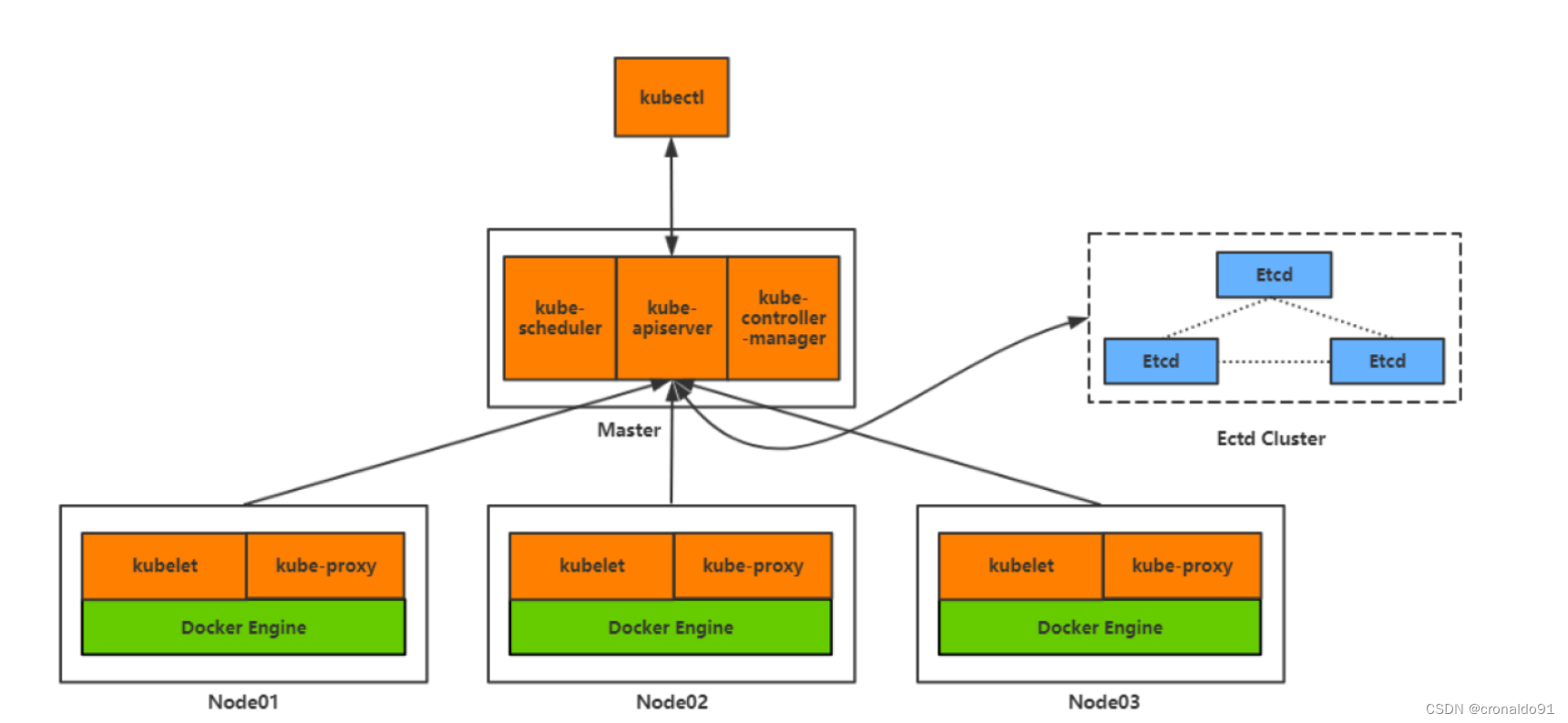

1.K8S单Master架构

(1) 架构

2. etcd 集群

(1)概念

etcd是CoreOS团队于2013年6月发起的开源项目,他的目标是构建一个高可用的分布式键值(key-value)数据库,etcd内部采用raft协议作为一致性算法,etcd是go语言编写的。

(2)特点

etcd 目的默认使用2379端口提供HTTP API服务,2380端口和peer通信(这两个端口已经被 TANA(互联网数字分配机构)官方预留给etcd)。

既etcd默认使用2379端口对外为客户端提供通讯,使用端口2380来进行服务器间内部通讯。

etcd 再生产环境中一般推荐集群方式部署。由于etcd 的leader选举机制,要求至少为3台或以上的奇数台。

主要特点如下:

• 简单 安装配置简单,而且提供了HTTP API进行交互,使用也很简单

• 安全: 支持SSL证书验证

• 快速: 单实例支持每秒2k+读操作

• 可靠: 采用raft算法实现分布式系统数据的可用性和一致性(3)准备签发证书环境

CFSSL 是 CloudFlare 公司开源的一款 PKI/TLS 工具。 CESSL 包含一个命令行工具和一个用于签名、验证和捆绑 TLS 证书的 HTTP API 服务。使用Go语言编写。

CFSSL使用配置文件生成证书,因此自签之前,需要生成它识别的json 格式的配置文件,CFSSL 提供了方便的命令行生成配置文件。

CFSSL用来为etcd提供TLS证书,它支持签三种类型的证书:

1、client证书,服务端连接客户端时携带的证书,用于客户端验证服务端身份,如kube-apiserver 访问etcd;

2、server证书,客户端连接服务端时携带的证书,用于服务端验证客户端身份,如etcd对外提供服务:

3、peer证书,相互之间连接时使用的证书,如etcd节点之间进行验证和通信。

这里全部都使用同一套证书认证。

表1 签发证书

| cfssl | 证书签发的工具命令 |

| cfssljson | 将cfssl 生成的证书 (json格式) 变为文件承载式证书 |

| cfssl-certinfo | 验证证书的信息 |

| cfssl certinfo cert <证书名称> | 查看证书的信息 |

3.flannel网络

(1)K8S中Pod网络通信

●Pod内容器与容器之间的通信

在同一个Pod内的容器(Pod内的容器是不会跨宿主机的)共享同一个网络命令空间,相当于它们在网一台机器上一样,可以用localhost地址访间彼此的端口

●同一个Node内Pod之间的通信

每个Pod 都有一个真实的全局IP地址,同一个Node 内的不同Pod之间可以直接采用对方Pod的IP 地址进行通信,Pod1 与Pod2都是通过veth连接到同一个docker0 网桥,网段相同,所以它们之间可以直接通信

●不同Node上Pod之间的通信

Pod地址与docker0 在同一网段,dockor0 网段与宿主机网卡是两个不同的网段,且不同Nodo之间的通信贝能通过宿主机的物理网卡进行

要想实现不同Node 上Pod之间的通信,就必须想办法通过主机的物理网卡IP地址进行寻址和通信。因此要满足两个条件: Pod 的IP不能冲突;将Pod的IP和所在的Node的IP关联起来,通过这个关联让不同Node上Pod之间直接通过内网IP地址通信。

Overlay Network:

叠加网络,在二层或者三层基础网络上叠加的一种虚拟网络技术模式,该网络中的主机通过虚拟链路隧道连接起来(类似于VPN)

VXLAN:

将源数据包封装到UDP中,并使用基础网络的IP/MAC作为外层报文头进行封装,然后在以太网上传输,到达目的地后由隧道端点解封装并将数据发送给目标地址

Flannel:

Flannel的功能是让集群中的不同节点主机创建的Docker容器都具有全集群唯一的虚拟IP地址

Flannel是Overlay 网络的一种,也是将TCP 源数据包封装在另一种网络 包里而进行路由转发和通信,目前己经支持UDP、VXLAN、host-GW 3种数据转发方式

(2)工作原理

数据从 node1 上的 Pod 源容器中发出后,经由所在主机的 docker0 虚拟网卡转发到flannel.1 虚拟网卡;flanneld服务监听在 flannel.1虚拟网卡的另外一端。

Flannel 通过 Etcd 服务维护了一张节点间的路由表。源主机 node01 的flanneld 服务将原本的数据内容封装到 UDP 中后根据自己的路由表通过物理网卡投递给目的节点 node02 的 flanneld 服务,数据到达以后被解包,然后直接进入目的节点的 flannel.1 虚拟网卡,之后被转发到目的主机的 docker0 虚拟网卡,最后就像本机容器通信一样由 docker0 转发到目标容器。

ETCD之Flannel 提供说明:

存储管理Flanne1可分配的IP地址段资源

监控 ETCD 中每个 Pod 的实际地址,并在内存中建立维护 Pod 节点路由表

4.K8S单Master架构环境部署

本实验所需要的软件及脚本:【免费】k8s单Master节点(软件与脚本)资源-CSDN文库

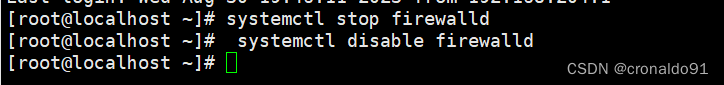

(1)关闭防火墙

systemctl stop firewalld

systemctl disable firewalld(2)关闭selinux

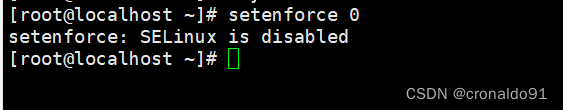

setenforce 0 #临时关闭

sed -i 's/enforcing/disabled/' /etc/selinux/config #永久关闭(3)关闭swap

swapoff -a

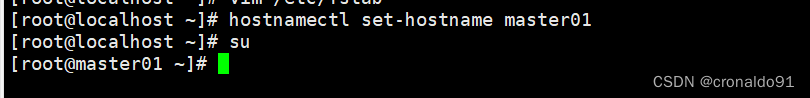

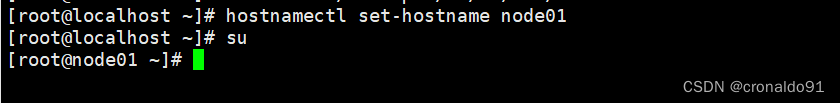

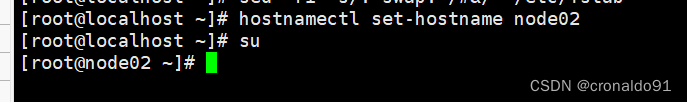

sed -ri 's/.*swap.*/#&/' /etc/fstab(4)根据规划设置主机名

hostnamectl set-hostname master01

hostnamectl set-hostname node01

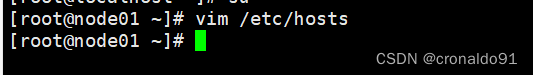

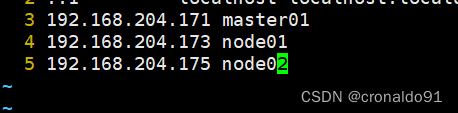

hostnamectl set-hostname node02(5)在master添加hosts

cat >> /etc/hosts << EOF

192.168.204.171 master01

192.168.204.173 node01

192.168.204.175 node02

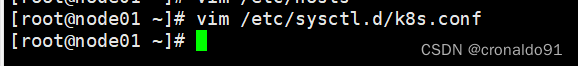

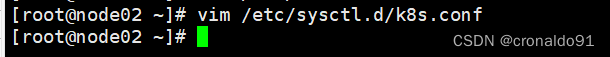

EOF(6)将桥接的IPv4流量传递到iptables的链

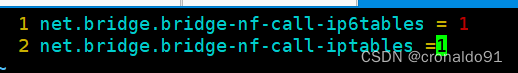

cat > /etc/sysctl.d/k8s.conf << EOF

net.bridge.bridge-nf-call-ip6tables = 1

net.bridge.bridge-nf-call-iptables =1

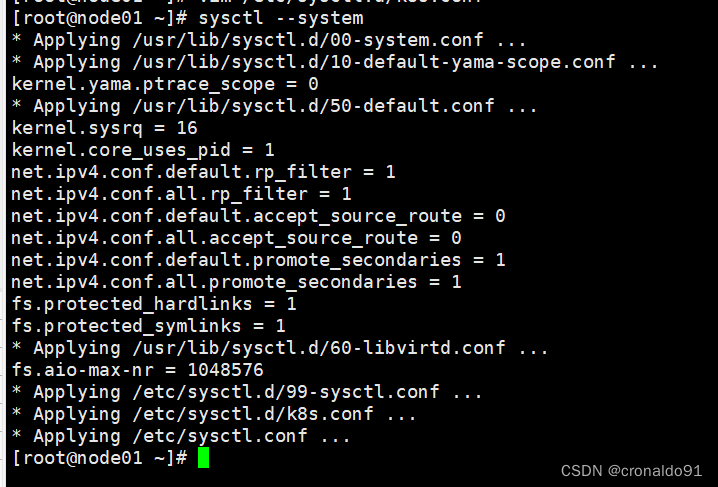

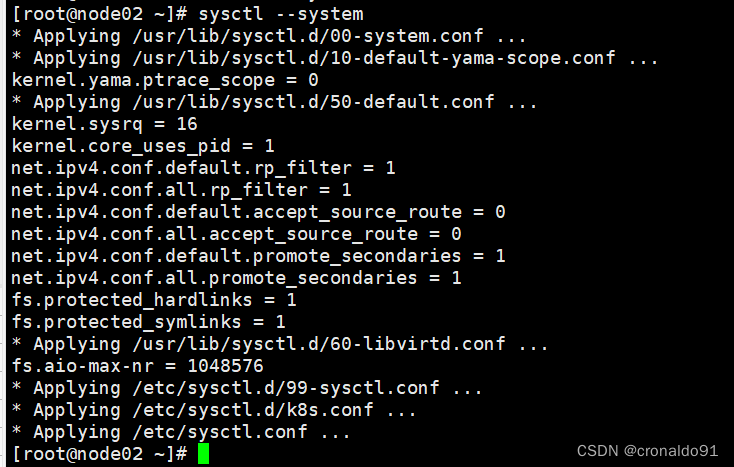

EOF

sysctl --system #重新载入一下(7)时间同步

yum install ntpdate -y

ntpdate time.windows.com5.部署 etcd 集群

(1)在 master01 节点上操作

下载证书制作工具

wget https://pkg.cfssl.org/R1.2/cfssl_linux-amd64 -O /usr/local/bin/cfssl

wget https://pkg.cfssl.org/R1.2/cfssljson_linux-amd64 -O /usr/local/bin/cfssljson

wget https://pkg.cfssl.org/R1.2/cfssl-certinfo_linux-amd64 -O /usr/local/bin/cfssl-certinfo

或

curl -L https://pkg.cfssl.org/R1.2/cfssl_linux-amd64 -o /usr/local/bin/cfssl

curl -L https://pkg.cfssl.org/R1.2/cfssljson_linux-amd64 -o /usr/local/bin/cfssljson

curl -L https://pkg.cfssl.org/R1.2/cfssl-certinfo_linux-amd64 -o /usr/local/bin/cfssl-certinfo

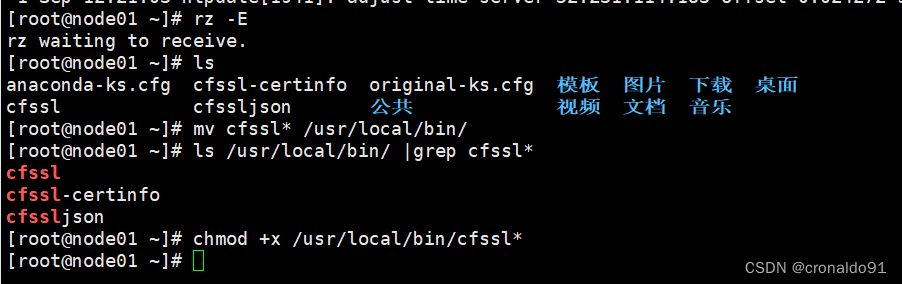

chmod +x /usr/local/bin/cfssl*也可以提前将软件包传入了opt目录中

mv cfssl* /usr/local/bin/

#查看

ls /usr/local/bin/ |grep cfssl*

chmod +x /usr/local/bin/cfssl*

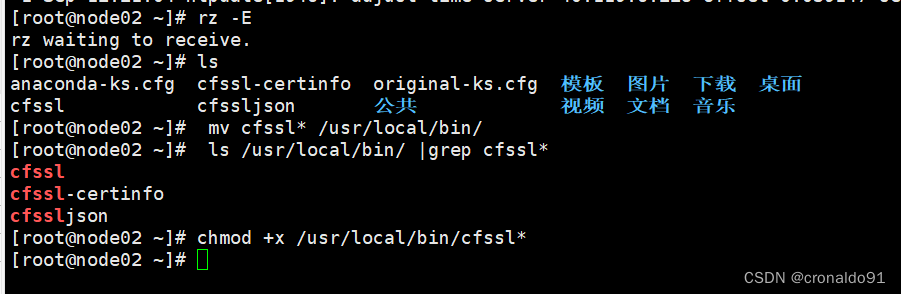

创建k8s工作目录

mkdir /opt/k8s

cd /opt/k8s/上传 etcd-cert.sh 和 etcd.sh 到 /opt/k8s/ 目录中

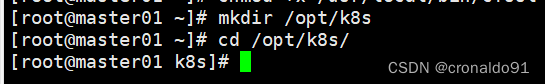

chmod +x etcd-cert.sh etcd.sh

创建用于生成CA证书、etcd服务器证书以及私钥的目录

mkdir /opt/k8s/etcd-cert

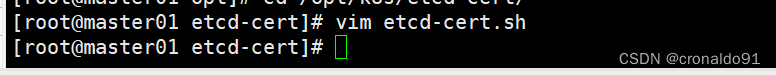

mv etcd-cert.sh etcd-cert/

cd /opt/k8s/etcd-cert/

./etcd-cert.sh #生成CA证书、etcd 服务器证书以及私钥(2)启动etcd服务

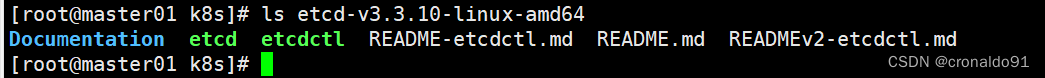

etcd二进制包地址: https://github.com/etcd-io/etcd/releases也可以上传 etcd-v3.3.10-1inux-amd64.tar.gz 到 /opt/k8s/ 目录中,解压 etcd 压缩包

cd /opt/k8s/

tar zxvf etcd-v3.3.10-linux-amd64.tar.gz

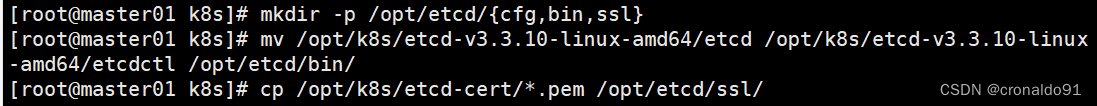

ls etcd-v3.3.10-linux-amd64创建用于存放 etcd 配置文件,命令文件,证书的目录

mkdir -p /opt/etcd/{cfg,bin,ssl}

mv /opt/k8s/etcd-v3.3.10-linux-amd64/etcd /opt/k8s/etcd-v3.3.10-linux-amd64/etcdctl /opt/etcd/bin/

cp /opt/k8s/etcd-cert/*.pem /opt/etcd/ssl/

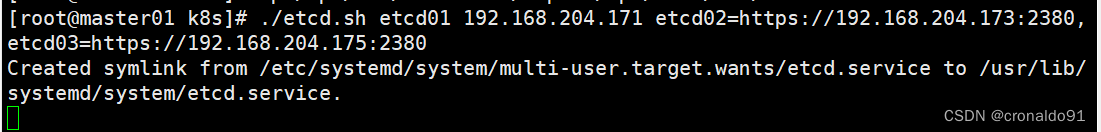

./etcd.sh etcd01 192.168.204.171 etcd02=https://192.168.204.173:2380,etcd03=https://192.168.204.175:2380进入卡住状态等待其他节点加入,这里需要三台etcd服务同时启动,如果只启动其中一台后,服务会卡在那里,直到集群中所有etcd节点都已启动,可忽略这个情况

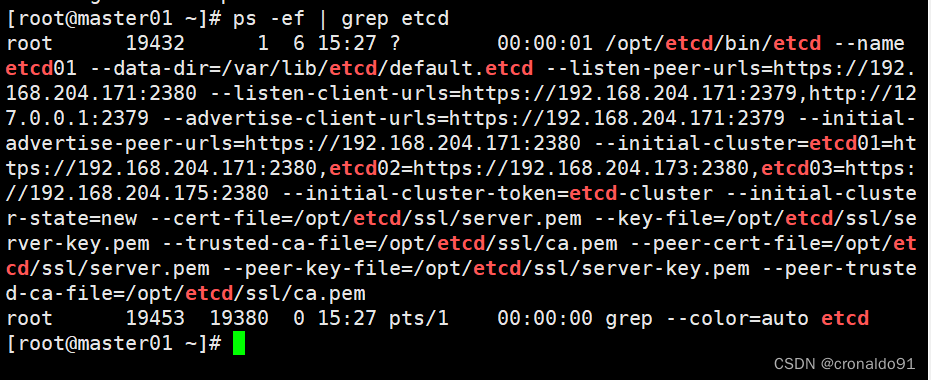

另外打开一个窗口查看etcd进程是否正常

ps -ef | grep etcd

把etcd相关证书文件和命令文件全部拷贝到另外两个

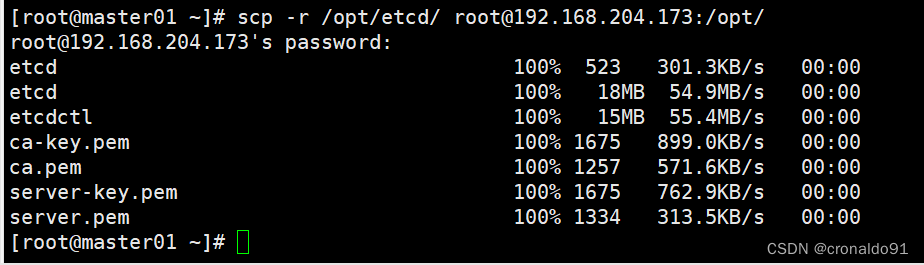

scp -r /opt/etcd/ root@192.168.204.173:/opt/

scp -r /opt/etcd/ root@192.168.204.175:/opt/把etcd服务管理文件拷贝到另外两个etcd集群节点

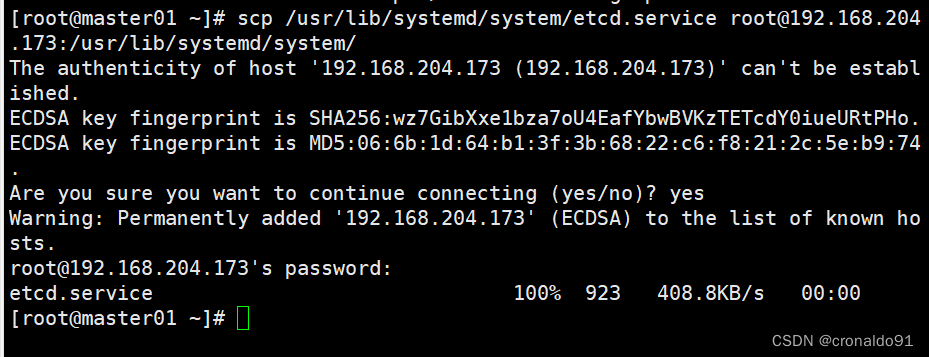

scp /usr/lib/systemd/system/etcd.service root@192.168.204.173:/usr/lib/systemd/system/

scp /usr/lib/systemd/system/etcd.service root@192.168.204.175:/usr/lib/systemd/system/

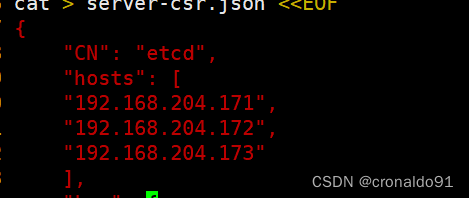

注意修改etcd-cert.sh配置

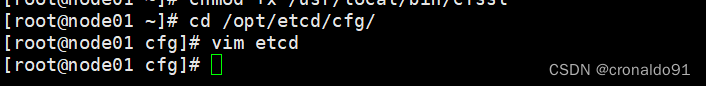

vim etcd-cert.sh (3)在node节点修改

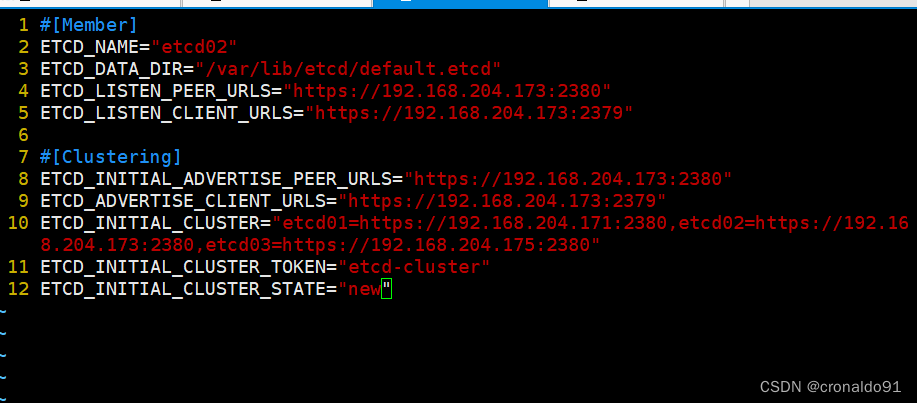

在node1节点修改

cd /opt/etcd/cfg/

vim etcd

#[Member]

ETCD_NAME="etcd02"

ETCD_DATA_DIR="/var/lib/etcd/default.etcd"

ETCD_LISTEN_PEER_URLS="https://192.168.204.173:2380"

ETCD_LISTEN_CLIENT_URLS="https://192.168.204.173:2379"

#[Clustering]

ETCD_INITIAL_ADVERTISE_PEER_URLS="https://192.168.204.173:2380"

ETCD_ADVERTISE_CLIENT_URLS="https://192.168.204.173:2379"

ETCD_INITIAL_CLUSTER="etcd01=https://192.168.204.171:2380,etcd02=https://192.168.204.173:2380,etcd03=https://192.168.204.175:2380"

ETCD_INITIAL_CLUSTER_TOKEN="etcd-cluster"

ETCD_INITIAL_CLUSTER_STATE="new"

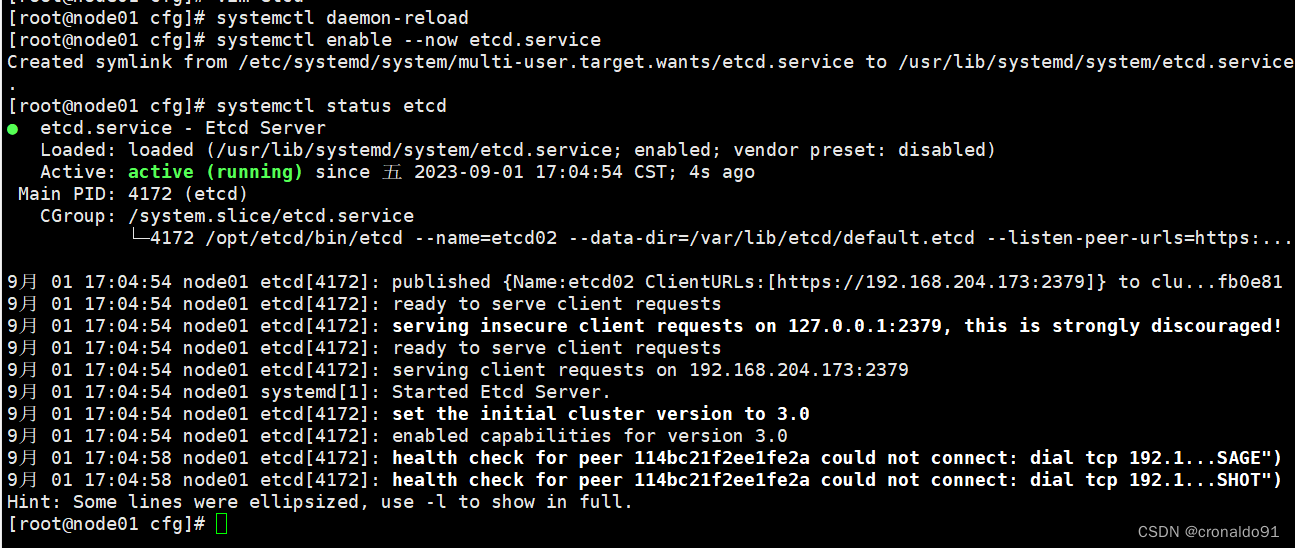

systemctl daemon-reload

systemctl enable --now etcd.service

systemctl status etcd

在node2节点修改

cd /opt/etcd/cfg/

vim etcd

#[Member]

ETCD_NAME="etcd03"

ETCD_DATA_DIR="/var/lib/etcd/default.etcd"

ETCD_LISTEN_PEER_URLS="https://192.168.204.175:2380"

ETCD_LISTEN_CLIENT_URLS="https://192.168.204.175:2379"

#[Clustering]

ETCD_INITIAL_ADVERTISE_PEER_URLS="https://192.168.204.175:2380"

ETCD_ADVERTISE_CLIENT_URLS="https://192.168.204.175:2379"

ETCD_INITIAL_CLUSTER="etcd01=https://192.168.204.171:2380,etcd02=https://192.168.204.173:2380,etcd03=https://192.168.204.175:2380"

ETCD_INITIAL_CLUSTER_TOKEN="etcd-cluster"

ETCD_INITIAL_CLUSTER_STATE="new"

systemctl daemon-reload

systemctl enable --now etcd.service

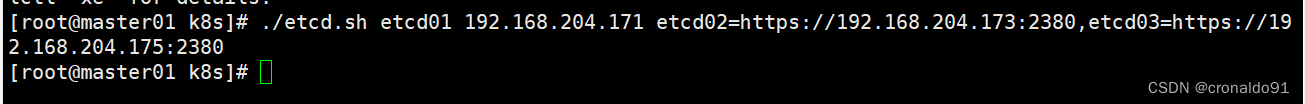

systemctl status etcd首先在master1节点上进行启动

cd /opt/k8s/

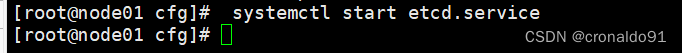

./etcd.sh etcd01 192.168.204.171 etcd02=https://192.168.204.173:2380,etcd03=https://192.168.204.175:2380接着在node1和node2节点分别进行启动

systemctl start etcd.service

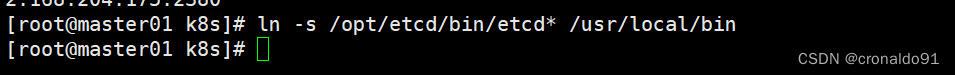

(4)在 master01 节点上操作

ln -s /opt/etcd/bin/etcd* /usr/local/bin

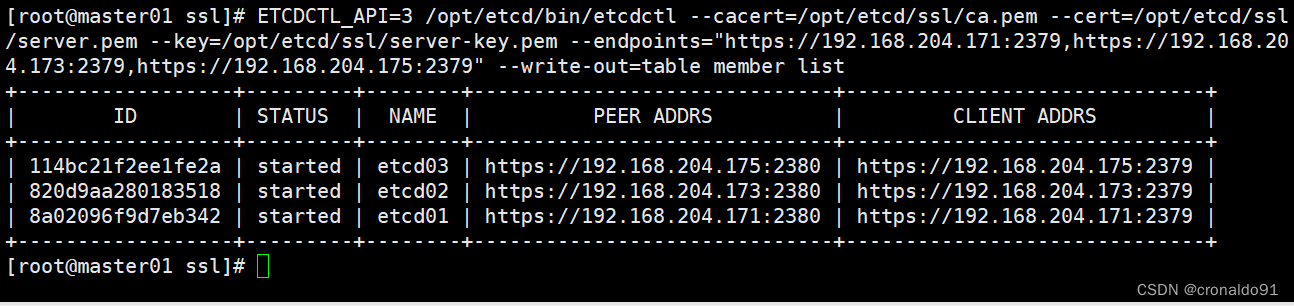

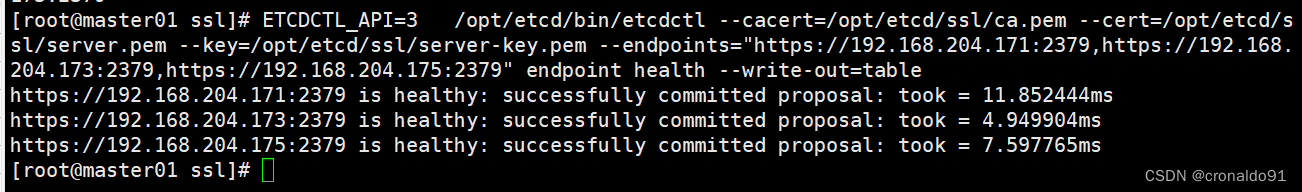

检查etcd群集状态

cd /opt/etcd/ssl

ETCDCTL_API=3 /opt/etcd/bin/etcdctl --cacert=/opt/etcd/ssl/ca.pem --cert=/opt/etcd/ssl/server.pem --key=/opt/etcd/ssl/server-key.pem --endpoints="https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.204.175:2379" endpoint health --write-out=table

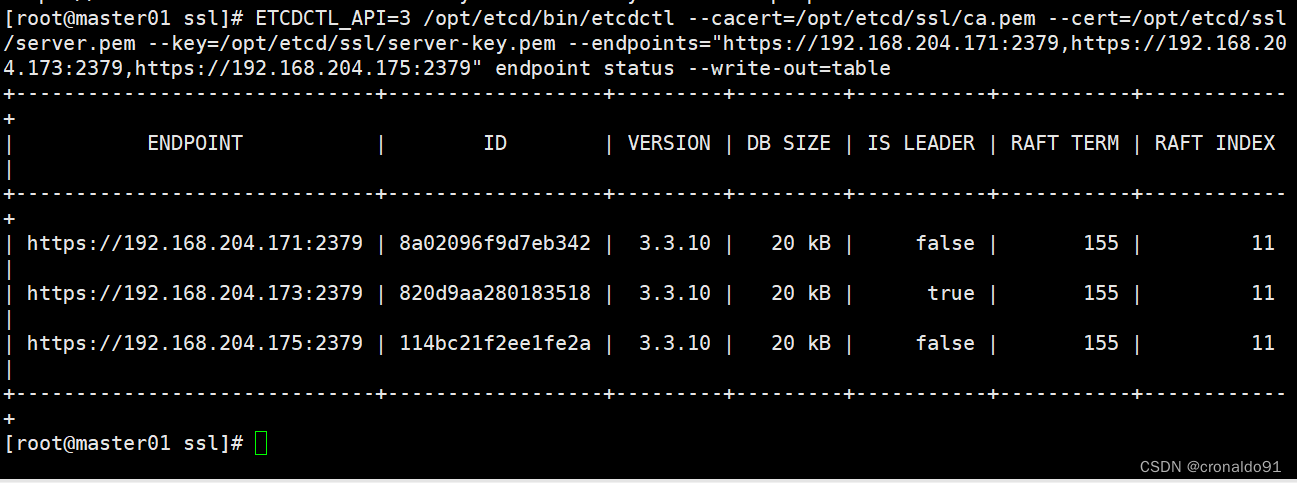

ETCDCTL_API=3 /opt/etcd/bin/etcdctl --cacert=/opt/etcd/ssl/ca.pem --cert=/opt/etcd/ssl/server.pem --key=/opt/etcd/ssl/server-key.pem --endpoints="https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.204.175:2379" endpoint status --write-out=table参数解释:

--cert-file:识别HTTPS端使用sSL证书文件

--key-file: 使用此SSL密钥文件标识HTTPS客户端

-ca-file:使用此CA证书验证启用https的服务器的证书

--endpoints:集群中以逗号分隔的机器地址列表

cluster-health:检查etcd集群的运行状况

切换到etcd3版本查看集群节点状态和成员列表

ETCDCTL_API=3 /opt/etcd/bin/etcdctl --cacert=/opt/etcd/ssl/ca.pem --cert=/opt/etcd/ssl/server.pem --key=/opt/etcd/ssl/server-key.pem --endpoints="https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.204.175:2379" --write-out=table member list6.部署 docker 引擎

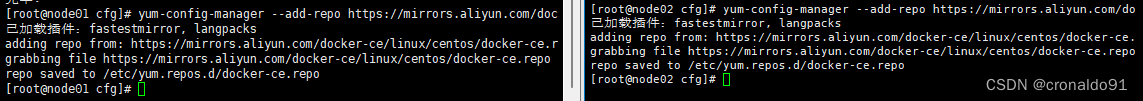

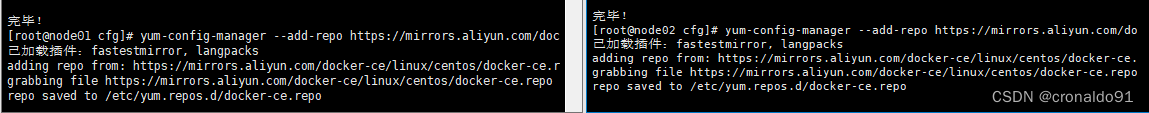

(1)所有node节点部署docker引擎

yum install -y yum-utils device-mapper-persistent-data lvm2

yum-config-manager --add-repo https://mirrors.aliyun.com/docker-ce/linux/centos/docker-ce.repo

yum install -y docker-ce dqsker-ce-cli containerd.io

systemctl start docker.service

systemctl enable docker.service7.flannel网络配置

(1)在 master01 节点上操作

添加 flannel 网路配置信息,写入分配的子网段到 etcd 中,供 flannel 使用

cd /opt/etcd/ssl

/opt/etcd/bin/etcdctl \

--ca-file=ca.pem \

--cert-file=server.pem \

--key-file=server-key.pem \

--endpoints="https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.204.175:2379" \

set /coreos.com/network/config '{"Network": "172.17.0.0/16","Backend": {"Type": "vxlan"}}'查看写入的信息

/opt/etcd/bin/etcdctl \

--ca-file=ca.pem \

--cert-file=server.pem \

--key-file=server-key.pem \

--endpoints="https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.204.175:2379" \

get /coreos.com/network/config参数解释

set <key> <value>

set /coreos.com/network/config 添加一条网络配置记求,这个配置将用于flannel分配给每个docker的虛拟IP地址段

get <key>

got /coreos.com/network/config获取网络配置记录,后面不用再跟参数了

Network:用于指定Flannel地址池

Backend:用于指定数据包以什么方式转发,默认为udp模式,Backend为vxlan比起预设的udp性能相对好一些

(2)在所有node节点上操作

上传flannel.sh 和flanne1-v0.10.0-1inux-amd64.tar.gz 到/opt 目录中,解压flannel 压缩包

cd /opt

tar zxvf flannel-v0.10.0-linux-amd64.tar.gz创建 kubernetes 工作目录

mkdir -p /opt/kubernetes/{cfg,bin,ssl}

cd /opt

mv mk-docker-opts.sh flanneld /opt/kubernetes/bin/启动flanneld服务,开启flanne1网络功能

cd /opt

chmod +x flannel.sh

./flannel.sh https://192.168.204.171:2379,https://192.168.204.173:2379,https://192.168.111.175:2379flanne1启动后会生成一个docker网络相关信息配置文件/run/flannel/subnet.env,包含了docker要使用flannel通讯的相关参数

cat /run/flannel/subnet.env

DOCKER_OPT_BIP="--bip=172.17.26.1/24"

DOCKER_OPT_IPMASQ="--ip-masq= false"

DOCKER_OPT_MTU="--mtu=1450"

DOCKER_NETWORK_OPTIONS=" --bip=172.17.26.1/24 --ip-masq=false --mtu=1450"

------------------------------------------------

--bip: 指定 docker 启动时的子网

--ip-masq: 设置 ipmasq=false 关闭 snat 伪装策略

--mtu=1450: mtu要留出50字节给外层的vxlan封包的额外开销使用

Flannel启动过程解析:

1、从etcd中获取network的配置信息

2、划分subnet, 并在etcd中进行注册

3、将子网信息记录到/run/flannel/subnet.env中

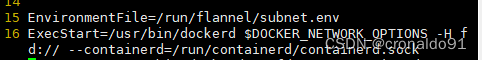

------------------------------------------------修改docker服务管理文件,配置docker连接flannel

vim /lib/systemd/system/docker.service

[Service]

Type=notify

# the default is not to use systemd for cgroups because the delegate issues stillt

# exists and systemd currently dges not support the cgroup feature set requi red

# for containers run by docker

EnvironmentFile=/run/flannel/subnet.env

#添加

ExecStart=/usr/bin/dockerd $DOCKER_NETWORK_OPTIONS -H fd:// --containerd=/run/containerd/containerd.sock

#修改

ExecReload=/bin/kill -s HUP $MAINPID

TimeoutSec=0

RestartSec=2

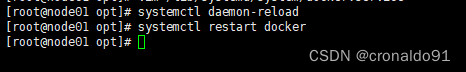

Restart=always 重启docker服务

systemctl daemon-reload

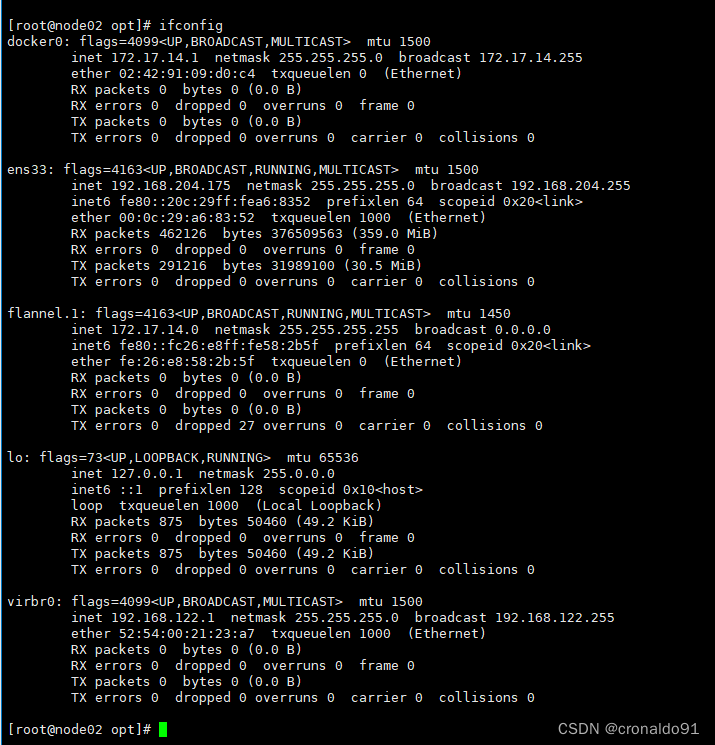

systemctl restart docker查看flannel网络

ifconfig测试能否ping通对方docker0网卡

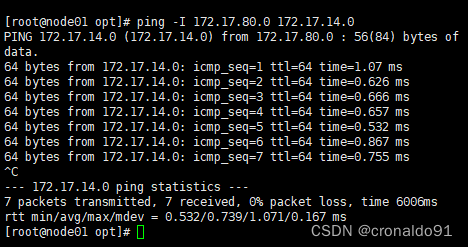

ping -I 172.17.80.0 172.17.14.0

如果部署的k8s中途暂停了,导致flannel(或Docker)网络不通,可以配置ipv4转发功能解决

cat >> /etc/sysctl.conf << EOF

net.ipv4.ip_forward=1

EOF二、实验

1.二进制部署K8S单Master架构

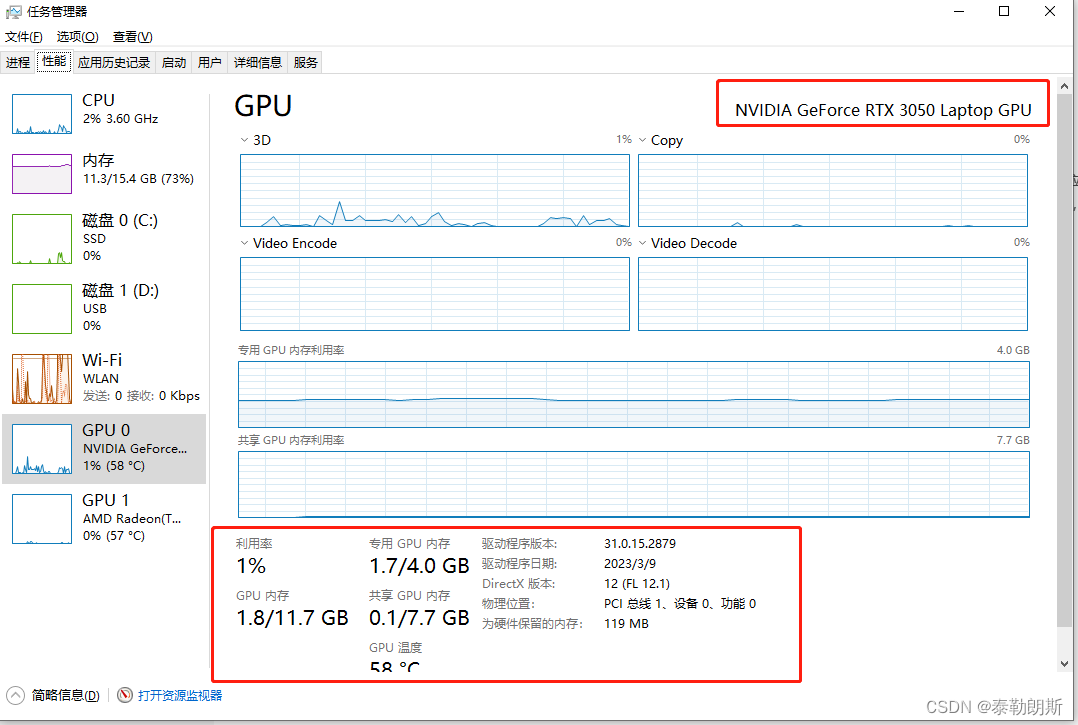

(1)环境

表2 K8S环境

| 主机 | IP | 软件 | 硬件 |

| k8s集群master01 | 192.168.204.171 | kube-apiserver kube-controller-manager kube-scheduler etcd | 4核4G |

| k8s集群node1 | 192.168.204.173 | kubelet kube-proxy docker flannel | 4核4G |

| k8s集群node2 | 192.168.204.175 | kubelet kube-proxy docker flannel | 4核4G |

2. 环境部署

(1)关闭防火墙

(2)关闭selinux

(3)关闭swap

(4)根据规划设置主机名

(5)在master添加hosts

(6)将桥接的IPv4流量传递到iptables的链

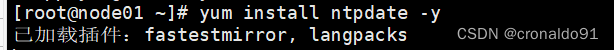

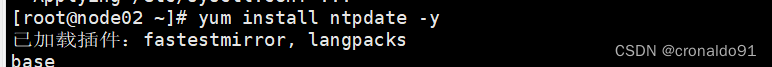

(7)时间同步

安装软件

同步时间

3.部署 etcd 集群

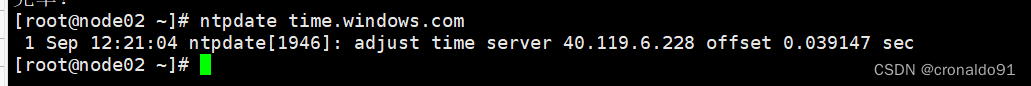

(1)在 master01 节点上操作

可提前将软件包传入了opt目录中

创建k8s工作目录

上传 etcd-cert.sh 和 etcd.sh 到 /opt/k8s/ 目录中

创建用于生成CA证书、etcd服务器证书以及私钥的目录

查看

(2)启动etcd服务

上传 etcd-v3.3.10-1inux-amd64.tar.gz 到 /opt/k8s/ 目录中,解压 etcd 压缩包

创建用于存放 etcd 配置文件,命令文件,证书的目录

指定服务器IP和端口启动,会卡在这这时需要再打开一个终端

进入卡住状态等待其他节点加入,这里需要三台etcd服务同时启动,如果只启动其中一台后,服务会卡在那里,直到集群中所有etcd节点都已启动,可忽略这个情况

另外打开一个窗口查看etcd进程是否正常

把etcd相关证书文件和命令文件全部拷贝到另外两个

把etcd服务管理文件拷贝到另外两个etcd集群节点

注意修改etcd-cert.sh配置

(3)在node节点修改

在node1节点修改

启动成功

在node2节点修改

启动成功

首先在master1节点上进行启动

接着在node1和node2节点分别进行启动

(4)在 master01 节点上操作

检查etcd群集状态

切换到etcd3版本查看集群节点状态和成员列表

4.部署 docker 引擎

(1) 所有node节点部署docker引擎

![]()

5.flannel网络配置

(1)在 master01 节点上操作

添加 flannel 网路配置信息,写入分配的子网段到 etcd 中,供 flannel 使用

查看写入的信息

(2)在所有node节点上操作

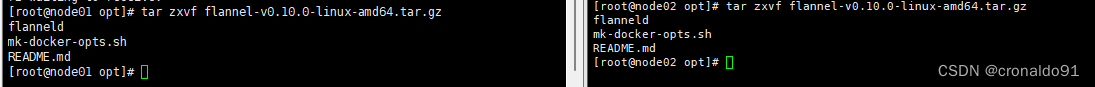

上传flannel.sh 和flanne1-v0.10.0-1inux-amd64.tar.gz 到/opt 目录中,解压flannel 压缩包

创建 kubernetes 工作目录

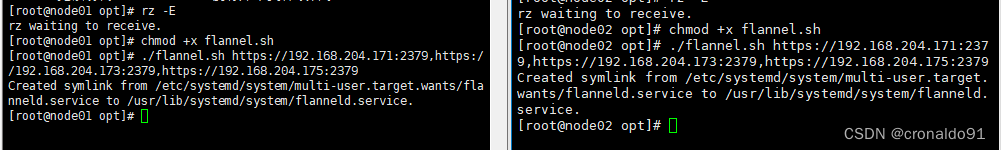

启动flanneld服务,开启flanne1网络功能

flanne1启动后会生成一个docker网络相关信息配置文件/run/flannel/subnet.env,包含了docker要使用flannel通讯的相关参数

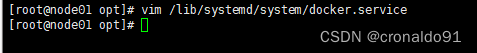

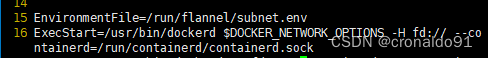

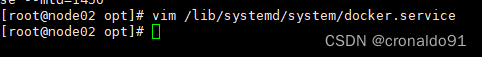

修改docker服务管理文件,配置docker连接flannel

重启docker服务

查看flannel网络

node1节点为flannel的 172.17.80.0

node1节点为flannel的172.17.14.0

测试能否ping通对方docker0网卡

配置ipv4转发功能

三、问题

1.etcd 报错

(1)报错

日志显示

error “remote error: tls: bad certificate“, ServerName ““)(2)原因分析

etcd证书请求文件中未增加hosts参数

(3)解决方法

etcd证书请求文件中增加hosts参数将etcd节点加入后重新生成证书文件

2.安装etcd问题

(1)报错

etcd:Job for etcd.service failed because a timeout was exceeded. See "systemctl status etcd.service"(2)原因分析

系统支持及配置文件

(3)解决方法

解决方案1:

在etcd.conf配置文件中的其他节点信息必须使用: " http:" 而不能使用“ https: ”。解决方案2:

更新etcd系统默认配置

当前使用的是etcd v3版本,系统默认的是v2,通过下面命令修改配置。

# vim /etc/profile

在文件末尾追加:

export ETCDCTL_API=3

让更改生效:

# source /etc/profile

3. 如何永久关闭swap

(1)解决方法

sed -ri 's/.*swap.*/#&/' /etc/fstab

sed命令选项与参数:

-n : 使用静默模式,在一般的sed的用法中,所有来自stdin(标准输出)的数据一般都会被列出到屏幕上。

但如果加上-n参数后,则只要经过sed特殊处理的那行才会被列出来。

-e : 直接在命令行模式上进行sed的操作编辑

-f : 直接将sed的操作写在一个文件内,-f filename则可以执行filename内的sed操作

-r : 使用扩展正则表达式的语法

-i : 直接修改文件内容,而不是输出到屏幕上

command说明:[n1][,n2] action

n1,n2 : 一般代表【选择进行操作(action)的行数】,举例:如果我的操作是需要在

5行到20行之间进行的,则【5,20[action]】。

action的参数:

单行模式空间

a : 新增。a的后面接字符,而这些字符会在新增到下一行

i : 插入。i的后面接字符,而这些字符会在新增到上一行

c : 替换。c的后面接字符,这些字符替换n1到n2的行

d : 删除。因为是删除,所以d后面通常不接任何东西

p : 打印。将匹配的数据打印出来。通常p会与选项-n一起使用

s : 替换。将文件原内容替换为新内容。举例:s/lod/new/g

n : 读取匹配的数据的下一行,覆盖模型空间的前一行(也就是被匹配的行),结果交给下一个参数处理

多行模式空间

N : 读取匹配的数据的下一行追加到模式空间,同时将两行看做一行,但是两行之间依然含有\n换行符

P : 打印。打印模式空间开端至\n(换行)之间的内容,并追加到默认输出之前。

D : 如果模式空间包含换行符,则删除模式空间开端至\n(换行)之间的内容, 并不会读取新的输入行,

而使用合成的模式空间重新启动循环。如果模式空间不包含换行符,则会像发出d命令那样启动正常的新循环

替换标记

g 表示行内全面替换。

p 表示打印行。

w 表示把行写入一个文件。

x 表示互换模板块中的文本和缓冲区中的文本。

y 表示把一个字符翻译为另外的字符(但是不用于正则表达式)

\\1 子串匹配标记

& 已匹配字符串标记

其它

! 表示后面的命令对所有没有被选定的行发生作用。

= 打印当前行号码。

# 把注释扩展到下一个换行符以前。

四、总结

etcd就是etcd服务的启动命令,后面可跟各种启动参数;

etcdctl主要为etcd服务提供了命令行操作。

Flannel启动过程解析:

1、从etcd中获取network的配置信息

2、划分subnet, 并在etcd中进行注册

3、将子网信息记录到/run/flannel/subnet.env中